从'入口零信任'到'数据可回滚':群晖NAS与飞塔防火墙组合成为中小企业抗勒索新防线

勒索攻击形势拆解 · FortiGate + Synology 协同闭环 · 中小企业 5 步落地清单 · 50-200 人规模成本测算

中小企业正面临勒索病毒'加密-勒索-泄露'的三重压力。本文解析'入口零信任 + 数据可回滚'双层防线:飞塔 FortiGate 拦截外部入侵与 C2 回联,群晖 NAS 提供 Btrfs 快照、WORM 不可变保留与 Hyper Backup 异地备份,配合 SD-WAN 与告警联动形成检测-阻断-隔离-回滚闭环,附 50-200 人规模企业的落地 5 步清单。

概述

一、勒索病毒进入"中小企业收割期"

过去三年,全球勒索病毒攻击的目标结构正在发生肉眼可见的迁移。早期攻击者偏好"猎杀大象"——把目标锁定在跨国企业、医院、能源公司,单次赎金动辄数千万美元;2024-2025 年后,攻击经济模型出现明显转向:大企业普遍部署了 EDR、SIEM、SOC 团队和成熟的备份体系,攻击成本高、回报不确定;而中小企业 IT 预算薄弱、安全人员稀缺、备份策略松散,反而成为"性价比更高的猎物"。

多家威胁情报机构在 2025 年度报告中给出了一致结论:

- 中小企业(SMB)在受害者总数中的占比已超过 60%,且增速远高于大型企业

- 中小企业平均支付赎金的比例显著高于大型企业,因为没有专业团队判断"该不该付"

- 多数中小企业被攻击后的平均业务停摆时间为 11-22 天,按日营收折算损失远超赎金本身

- 三重勒索已成主流:加密文件 + 泄露数据 + DDoS 业务系统,让"我有备份不用付钱"这一传统对策不再充分

这套新的攻击范式带来的核心结论是:单纯依靠端点杀毒软件 + 偶尔的离线备份,已经无法构建可靠的防御边界。中小企业需要的不是"再买一款杀毒",而是一个能在攻击发生前拦截、攻击发生中阻断、攻击发生后快速回滚的体系化方案。

在国内市场,飞塔(Fortinet)下一代防火墙 + 群晖(Synology)企业级 NAS 的组合,正在成为 50-500 人规模企业最常被讨论的落地组合。两家产品本身互不依赖、各管一段,但组合起来恰好覆盖了"入口零信任拦截"和"数据可回滚兜底"两端。

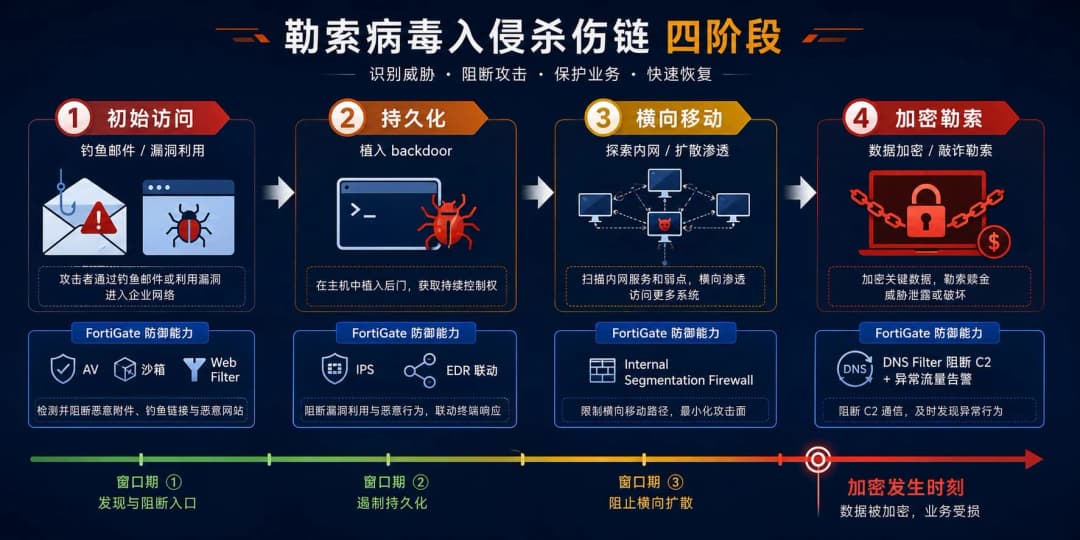

二、入口零信任:飞塔 FortiGate 把第一道关

勒索病毒的入侵链条通常包括四个阶段:初始访问 → 持久化 → 横向移动 → 加密勒索。前三个阶段都发生在加密动作之前,是防御方扭转局面的窗口期。FortiGate 下一代防火墙的核心价值,正是在这个窗口期内最大化拦截率与可见度。

2.1 IPS + AV + 沙箱:三层杀伤链拦截

FortiGate 的核心引擎组合在中小企业场景下尤其有效:

- IPS(入侵防御) — 基于特征库与异常检测,识别已知漏洞利用流量。对永恒之蓝、Log4j、ProxyShell 等历史高危漏洞的拦截命中率成熟稳定

- AV(网关杀毒) — 在邮件/文件下载入网瞬间扫描,免去等待端点 EDR 介入的窗口期

- FortiSandbox(沙箱) — 对未知样本在隔离环境中引爆观察行为,识别签名库无法覆盖的新型变种。这是端点杀毒短板最明显的一块

2.2 ZTNA 替代 VPN:远程访问入口的根本收敛

传统 VPN 是勒索病毒入侵中小企业的高频突破口——VPN 暴露公网端口、口令泄露后无设备级二次校验、一旦接入即获得近似内网员工的访问范围。

FortiClient ZTNA(零信任网络访问)改写了这套逻辑:

- 每一次访问都先验证身份 + 设备健康状态(补丁、AV 状态、磁盘加密)

- 应用级授权,员工只能看到被授权的应用,不再"进了内网就什么都能看"

- 无暴露公网端口,攻击者扫不到 VPN 入口

2.3 DNS Filter + Web Filter:切断 C2 回联

即使端点不幸中招,勒索软件需要回联 C2 服务器下载加密密钥或上传外泄数据。FortiGate 的 DNS Filter 维护全球威胁情报中的恶意域名库,在 DNS 解析层直接阻断回联请求,常常能让恶意载荷"植入了但无法激活"。

2.4 分层落地:入口层与终端身份层各管什么

把上述能力按"防护层"重新组织,可以得到两条更清晰的可落地路径,便于 IT 团队在采购和配置时分头推进:

入口层:FortiGate + ZTNA —— 以 ZTNA 替代或收敛传统 VPN 暴露面,对 SMB、RDP、Web 管理后台、NAS 管理端口等资源做应用级授权;只有合规终端、合规用户、通过 MFA 的会话才能访问。

终端与身份层:FortiClient EMS + MFA + 设备姿态检查 —— 利用 ZTNA Tag 检查防病毒状态、域加入状态、补丁状态等,阻断被感染或不合规终端访问 NAS 和核心业务系统。

两层之间的协作要点:入口层负责"什么资源对外暴露、暴露给谁",终端身份层负责"访问者本身是否健康可信"。任何一层缺位都会让另一层形同虚设——只做入口控制但不查设备姿态,被感染终端依然可以堂而皇之地走 ZTNA 通道访问 NAS;只做终端检查但仍保留传统 VPN/暴露端口,攻击者可绕开终端管控直接打入口。

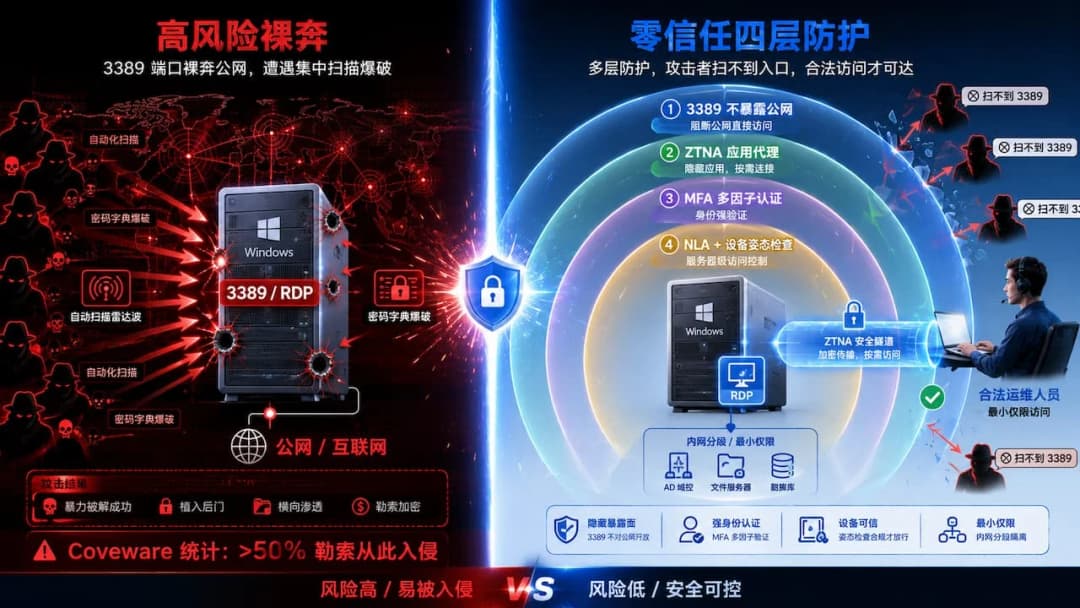

2.5 RDP 远程桌面专项加固:让 3389 不再是命门

RDP(远程桌面协议,默认端口 3389)是中小企业感染勒索病毒的头号入口。根据 Coveware、Sophos 等多家事件响应机构的统计,超过 50% 的勒索事件初始访问向量与暴露在公网的 RDP 有关——攻击者通过自动化扫描发现开放的 3389,配合凭证字典爆破或暗网购得的有效账号,几小时内即可在内网建立立足点。

但 RDP 又是 Windows 运维不可或缺的工具:服务器排障、远程协助员工、跨地点管理设备都离不开它。正确策略不是禁用 RDP,而是重塑 RDP 的访问路径:

第一原则:3389 永不直接暴露公网

- FortiGate 入站策略不开放任何到 3389 端口的公网映射——包括"改成非标端口"也不算数(Shodan 等扫描器几分钟即可定位)

- 所有 RDP 访问必须先通过 ZTNA / 堡垒机 / 跳板机这一层

第二层:用 FortiClient ZTNA 代理 RDP

- 把 RDP 定义为 ZTNA 中的一个"应用资源",仅授权给特定运维账号

- 终端必须通过设备姿态检查(AV 运行、补丁更新、域加入状态)才能建立 ZTNA 隧道

- ZTNA 会话强制 MFA(FortiToken 推送 / TOTP)

- 攻击者从公网视角看不到 3389 端口存在于何处,扫不到也撞不上

第三层:RDP 自身的安全加固

- 强制启用 NLA(网络级身份验证),避免连接前的预认证漏洞被利用

- 账号锁定策略:连续 5 次失败锁定 30 分钟,触发 FortiAnalyzer 告警

- 禁用本地管理员账号 RDP 登录,统一走 AD 域账号 + 组策略约束

- RDP 会话录像(Windows RDS Session Recording 或独立堡垒机),所有运维行为可审计

- 定期巡查启用 RDP 的机器清单,关闭非必需机器的 RDP 服务

第四层:横向运维通道也要管

- FortiGate 内部分段防火墙(ISFW)规则:仅运维 VLAN 可发起到生产服务器的 3389 连接,办公终端 VLAN 不允许

- FortiAnalyzer 告警规则:内网节点之间 RDP 异常调用、非工作时段的 RDP 登录、短时间多源 IP 撞库特征

- 命中后通过 webhook 联动群晖 NAS 触发紧急快照(详见第四章协同闭环)

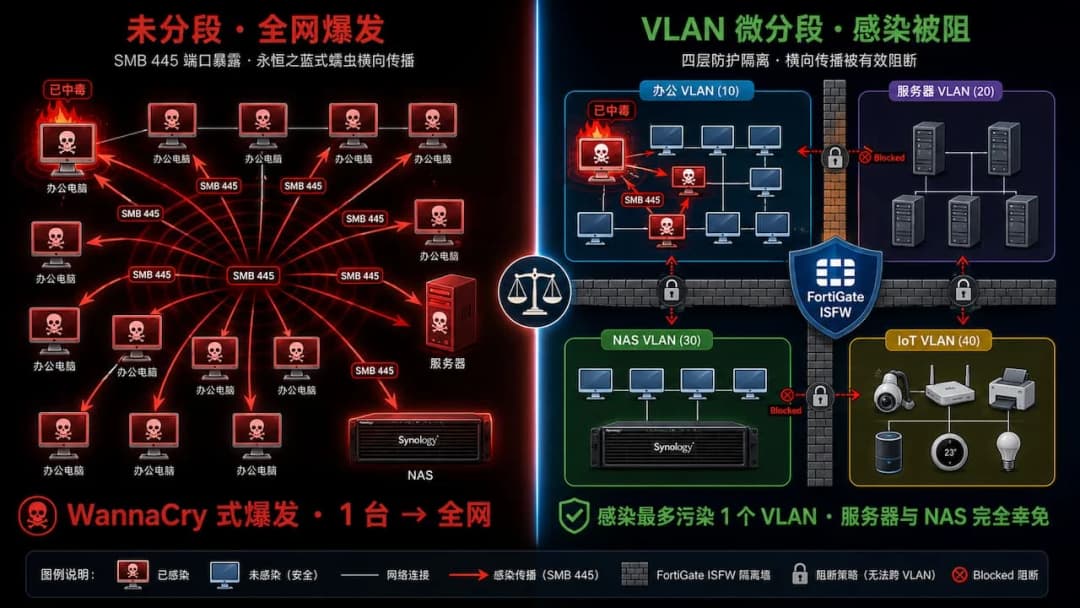

2.6 SMB 协议专项加固:阻断"一台中毒、全网遭殃"的横向链

SMB(Server Message Block,端口 445/139)是 Windows 域内文件共享、打印共享、NAS 挂载的通用协议。它最大的风险点在于:当局域网内一台 PC 被勒索病毒攻陷,病毒通常会通过 SMB 协议横向扫描并感染同子网的其他设备——当年 WannaCry 的爆发性传播,本质就是滥用了 MS17-010 漏洞("永恒之蓝")对 SMBv1 的攻击。

SMB 防护的核心思路是双线并行:协议层加固 + 网络层隔离:

协议层:彻底告别 SMBv1

- 全网禁用 SMBv1(Windows 域控、客户端、NAS 三端同步禁用)——群晖 DSM 默认已禁用 SMBv1,确认未被任何遗留设备需求重新启用

- 强制启用 SMB Signing(SMB 签名):防止中间人篡改和重放攻击,性能开销 < 5%

- 敏感共享启用 SMB Encryption(SMB 加密),DSM 与 Windows Server 均原生支持

- NAS 端关闭 Guest 访问、关闭匿名共享,所有 SMB 共享必须走身份认证

网络层:内网微分段,封锁横向传播路径

- FortiGate 内部分段防火墙(ISFW)按 VLAN 切分网络:办公终端 VLAN、服务器 VLAN、NAS VLAN、IoT VLAN 各自独立

- VLAN 之间默认拒绝 445/139 端口直通——办公终端之间根本不需要互访 SMB,只需要访问 NAS 共享

- 仅允许"办公 VLAN → NAS"单向 SMB 流量,NAS 不应主动发起 SMB 到任何终端

- 一旦某台办公终端中毒,病毒最多在本 VLAN 内传播,无法跨段到达服务器或 NAS

身份与访问层:NAS 侧的最后防线

- 群晖 DSM 启用自动封锁:连续 5 次登录失败自动封禁源 IP 30 分钟

- DSM 启用账户保护:异常登录尝试触发账号临时锁定

- 所有 NAS 管理账号强制 2FA(DSM 7.x 原生支持 TOTP / 硬件密钥)

- 共享文件夹按"最小权限原则"配置——员工日常只能读写自己部门的文件夹,禁止跨部门遍历

监控层:异常 SMB 行为告警

- FortiAnalyzer 规则:检测内网 SMB 流量异常激增、批量文件重命名(勒索加密的特征行为)、源自非业务时段的大量 SMB 写入

- 命中后立即推送告警 + 通过 webhook 联动群晖触发核心共享只读切换,把破坏面控制在最小范围

小结:RDP 和 SMB 是中小企业被勒索病毒攻破的两条最高频路径,一条主打"从外打进来",一条主打"在内传开来"。前者用 ZTNA + 不暴露公网封死外部入口,后者用 SMBv1 禁用 + VLAN 微分段封死内部蔓延。这两条专项加固是任何抗勒索体系不可省略的基础项。

三、数据可回滚:群晖 NAS 兜住最后一道关

入口防御再强,也不可能 100% 拦截——这是行业共识。当攻击穿透外层防线、内网设备被加密时,能否快速恢复业务,决定企业是支付百万赎金,还是花数小时回滚数据。

群晖 NAS 在这条防线上提供三件套:Btrfs 快照、WORM 不可变保留、Hyper Backup 异地备份。三者叠加才构成完整的 3-2-1 体系。关于 Btrfs 快照、ShareSync 同步与企业部署的更多细节,可参考 群晖 Synology Drive 企业同步解决方案 一文。

3.1 Btrfs 快照:秒级版本回滚

Btrfs 是支撑群晖 NAS 抗勒索能力的底层文件系统。它支持原生快照(Copy-on-Write 机制),创建一个快照不需要复制数据,仅占用极小的元数据空间。这意味着可以"奢侈地"开启高频快照而几乎不消耗存储容量:

| 保留策略 | 时间分辨率 | 占用增量 |

|---|---|---|

| 最近 24 小时 | 每小时 1 份(共 24 份) | < 5% 额外占用 |

| 最近 30 天 | 每天 1 份(共 30 份) | 视修改量而定 |

| 最近 12 周 | 每周 1 份(共 12 份) | 视修改量而定 |

被勒索病毒加密后,管理员可在 DSM 控制台一键将整个共享文件夹回滚至加密前最近一份快照,恢复操作通常秒级完成(指针切换,无需复制数据)。

3.2 WORM 不可变保留:让攻击者无法删除备份

近年勒索团伙的策略升级——一旦获得管理员权限会先主动删除快照与备份,再加密生产数据。普通快照在这种情境下不堪一击。

群晖 DSM 7.2 及以后版本支持 WORM(Write Once Read Many,一次写入多次读取)不可变保留:

- 启用后,快照在保留期内任何权限的账号都无法删除——包括管理员本人

- 攻击者即使拿下 root,也只能等保留期自然到期

- 实际部署建议:核心共享开启 30-90 天 WORM,覆盖大多数勒索攻击的潜伏周期

这是过去两年抗勒索能力上最显著的产品级升级,意义堪比从"软件防御"升级到"硬件级防御"。

3.3 Hyper Backup:3-2-1 原则的最后一公里

本地快照解决"误删 / 加密"两类场景,对整机被毁、机房灾难、保留期被等掉等极端情况无效。Hyper Backup 把数据备份至:

- 异地 NAS(不同机房 / 不同城市)— 物理隔离,最常见的方案

- 群晖 C2 Storage 对象存储 — 群晖自营云端,按容量计费

- 第三方 S3 兼容对象存储(阿里 OSS / 腾讯云 COS / AWS S3)

支持加密 + 压缩 + 客户端密钥(云端运维也无法解密),并支持版本保留策略,与本地快照独立。

四、协同闭环:从单点防御到联动响应

单独看,FortiGate 是网络安全产品,群晖 NAS 是存储产品,二者本无依赖。但若把它们组合起来形成告警-阻断-隔离-回滚的自动化闭环,就能在攻击发生时大幅压缩响应时间。

4.1 告警联动:FortiAnalyzer → 群晖 DSM API

实操配置流程:

- FortiGate 把 Syslog 推送给 FortiAnalyzer 集中分析

- 在 FortiAnalyzer 中定义"高危事件"规则(如检测到内网横向 SMB 异常、检测到批量文件重命名等)

- 命中规则后通过 Webhook 推送告警 JSON 给一台中转脚本机

- 中转脚本调用 Synology DSM API:(a) 对核心共享触发一次额外快照;(b) 临时将共享权限切换为只读,阻止勒索继续加密

整个流程从告警到隔离动作完成,理想情况下可在 30 秒内。这是单纯依靠"人工接到电话再去处理"完全做不到的。

4.2 SD-WAN 承载 ShareSync 跨站点流量

多分支机构企业还可以让 FortiGate Secure SD-WAN 与群晖 ShareSync 协同——SD-WAN 提供链路智能选路与 QoS 保障,确保跨站点同步的大文件传输不影响日常办公流量,同时通过 SD-WAN 的链路加密保护同步数据在公网传输的机密性。

4.3 同步与备份的边界:再强调一次

经常有用户问:"我两地都有 NAS 互相 ShareSync 实时同步,是不是不需要 Hyper Backup 了?"

答案是否定的:ShareSync 是协同工具,本质是镜像文件状态。当总部 NAS 被加密后,加密后的文件会在数秒到数分钟内同步覆盖分支 NAS,两端同时报废。这种场景下,唯一能救命的是独立时间点的备份副本(Hyper Backup 备份目标),而非镜像副本。

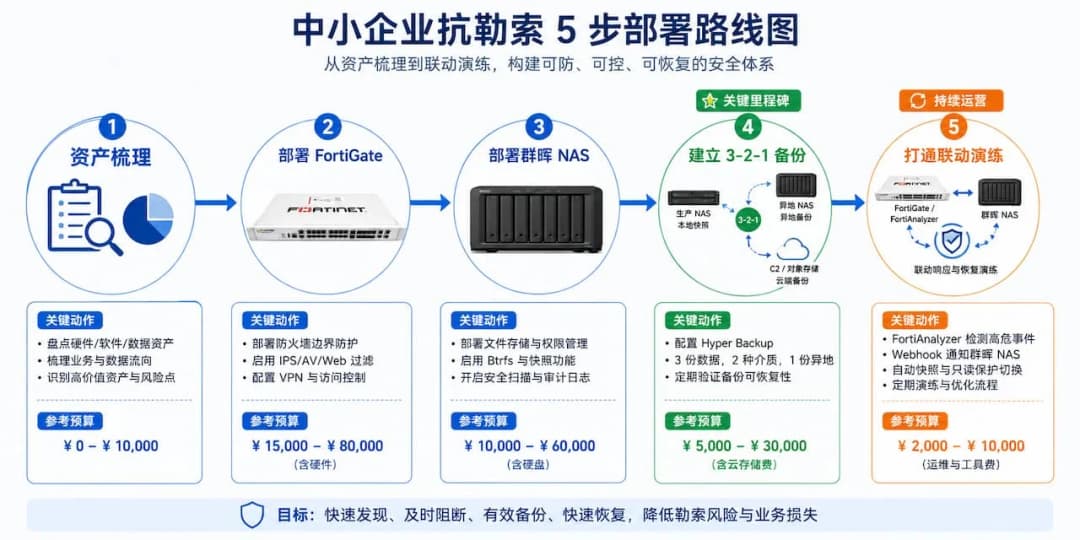

五、中小企业落地清单:5 步搭建抗勒索防线

不同规模企业的资源约束差异巨大,下面是按"价值优先级 + 预算约束"排序的标准落地路径。中小企业可以分阶段实施,每一步都能立即产生安全收益。

5.1 选型与预算参考(50-200 人规模)

| 阶段 | 关键投入 | 一次性 | 年度订阅/维护 |

|---|---|---|---|

| FortiGate 中端机型(如 100E / 200F 级别) | 防火墙硬件 | ¥3万-8万 | ¥1万-3万/年 IPS+AV+沙箱订阅 |

| FortiSandbox 沙箱(可选,按需采购) | 沙箱硬件 | ¥5万-15万 | ¥1万-3万/年订阅 |

| 群晖企业 NAS(DS1825+ / DS3622xs+ / RS 系列) | 主 NAS+硬盘 | ¥5万-15万 | ¥0(DSM 与 Hyper Backup 免费) |

| 异地 NAS(用于异地备份) | 桌面级 NAS | ¥1万-3万 | ¥0 |

| C2 Storage 对象存储(可选异地备份目标) | — | — | ¥3000-1万/年(按容量) |

典型组合预算:50-100 人企业一次性投入 ¥12-30 万,年度运维订阅 ¥3-8 万。详细机型选择可参考 群晖 NAS 产品选型指南。

5.2 实施顺序建议

按价值密度从高到低排序:

- 先上群晖 NAS + Btrfs 快照 + WORM(约 7-15 万元)— 立即获得最坏情况兜底

- 再上 Hyper Backup 异地备份(约 1-3 万元额外硬件)— 3-2-1 体系闭合

- 再上 FortiGate + IPS/AV(约 3-8 万元/年)— 主动拦截能力

- 最后上 FortiSandbox + ZTNA(按需)— 应对未知威胁和远程办公

- 持续阶段:每季度勒索演练 + 每半年回滚验证

5.3 落地常见误区

- 误区一:买了 NAS 但没启用快照,或只保留 7 天 — 等于没买。至少开启每小时 24 份 + 每日 30 份 + 每周 12 份

- 误区二:把 Hyper Backup 备份到同一台 NAS 的另一个共享 — 整机被加密时备份一起报废。必须备份到物理隔离设备

- 误区三:把"已经买了 FortiGate"等同于"已经安全" — IPS/AV/沙箱订阅必须保持有效,过期等于裸奔

- 误区四:永远没做过真实回滚演练 — 真到出事那天才发现备份恢复脚本年久失修。至少每半年做一次端到端回滚演练

结语:从亡羊补牢到主动防御

勒索病毒的攻防博弈本质上是时间的游戏:攻击者拼的是渗透速度,防御者拼的是恢复速度。

公有云盘 + 端点杀毒 + 偶尔的离线备份这套"上一代答案",已经难以应对三重勒索时代的威胁模型。中小企业需要的不是更多的孤立产品,而是一个入口侧能识别拦截、数据侧能快速回滚、两端能告警联动的体系化方案。

飞塔 FortiGate + 群晖 NAS 的组合之所以在 50-500 人企业中越来越常见,并非因为某个单项功能特别突出,而是因为这两家产品恰好分工互补:FortiGate 把第一道关,群晖把最后一道关;FortiGate 让攻击难以进来,群晖让攻击进来后也无法造成毁灭性损失。

成熟的安全建设从来不是追求"防御 100% 拦截率"——这在工程上不可能实现。它追求的是让损失可控、让恢复可期、让业务连续性不可中断。这条路径上的每一步投入,都会在企业第一次遭遇真实攻击时被以数倍价值兑现。

了解更多群晖企业存储与抗勒索方案:

本文资料来源:群晖官方功能页与白皮书、Fortinet 官方产品页、CISA StopRansomware 公开资源、行业威胁情报机构 2025 年度报告综合整理。产品规格以厂商官网最新发布为准。详细引用清单详见文末"参考来源"区块。

操作步骤

- 1梳理资产与攻击面盘点对外暴露的服务、远程办公人数、分支机构数量,定位最高价值数据(财务/源代码/客户数据/CAD 图纸),明确恢复时间目标 RTO 与恢复点目标 RPO,作为后续选型与策略配置依据

- 2部署 FortiGate 入口防火墙总部部署 FortiGate 中端型号开启 IPS+AV+沙箱订阅,配置 DNS Filter 阻断已知 C2 域名,Web Filter 屏蔽高风险类目,远程员工统一切换 FortiClient ZTNA 替代传统 VPN,按身份+设备双因素准入

- 3部署群晖 NAS 数据中枢按企业规模选择桌面级(10-30 人)或机架级(100+ 人)NAS,使用 Btrfs 文件系统建立存储池并配置 RAID 6/SHR-2 冗余,部署 Synology Drive Server 收纳办公协同数据,AD 域控接管账号体系

- 4建立 3-2-1 备份与不可变保留开启 Btrfs 每小时快照保留 24 份 + 每日快照保留 30 份 + 每周快照保留 12 份,对核心共享开启 WORM 不可变保留 30 天确保攻击者无法删除快照,Hyper Backup 定期备份至异地 NAS 或 C2 对象存储

- 5打通告警联动与勒索演练FortiGate 通过 Syslog 接入 FortiAnalyzer,配置高危事件 webhook 调用群晖 DSM API 触发紧急快照与共享只读切换,每季度做一次桌面演练 + 每半年做一次真实回滚演练,确认 RTO 达标

常见问题

飞塔 FortiGate 和群晖 NAS 在抗勒索体系里各自承担什么角色?为什么必须组合?

FortiGate 是'入口防线',负责在恶意流量进入内网之前完成识别与阻断——基于特征库的 IPS 拦截已知漏洞利用、AV 引擎扫描附件、沙箱引爆未知文件、DNS Filter 切断已感染主机与 C2 服务器的回联。群晖 NAS 是'数据防线',负责文件遭加密后的快速回滚——Btrfs 快照、WORM 不可变保留、Hyper Backup 异地备份共同形成 3-2-1 体系。两端单独都有漏洞:只靠防火墙挡不住 0day 与员工社工,只靠 NAS 快照应对不了横向移动与数据外泄。'入口拦截 + 数据兜底'组合才能构成完整闭环。

已经部署了端点杀毒软件,还需要 FortiGate + 群晖这套方案吗?

端点杀毒只覆盖单台终端的已知威胁库匹配,对未签名的新型变种、横向移动、加密通道里的恶意载荷力不从心。FortiGate 在网关侧统一拦截,配合沙箱可识别无样本的未知威胁,并通过 ZTNA 收敛远程访问入口,从根本上减少终端被攻击的暴露面。群晖 NAS 解决的是'即使杀毒漏过去了,数据怎么找回来'的最坏情况兜底——这是端点产品无法提供的能力。

中小企业 IT 预算紧张,能否分阶段部署而不是一次到位?

可以。推荐优先级:第一步先上群晖 NAS + Btrfs 每小时快照 + WORM 不可变保留(5-10 万元投入,立即获得最坏情况兜底);第二步部署 FortiGate 中端机型替换现有路由器,开启 IPS+AV+沙箱订阅(约 3-8 万元/年含订阅);第三步打通告警联动与异地备份。每一步都能独立带来安全收益,无需一次性砸钱。

群晖 NAS 自身被攻破或被勒索病毒加密了,数据还能恢复吗?

Btrfs 快照存储在 NAS 本地、对管理员之外的账号不可见、并支持 WORM 不可变保留,攻击者即使获得管理员权限也无法删除保留期内的快照。叠加 Hyper Backup 至异地 NAS 或 C2 对象存储后,本地 NAS 整机被加密也可以从异地备份完整重建。前提是必须实际启用 WORM 与异地备份计划,并定期演练恢复流程——'有备份'和'备份能用'是两回事。

Synology Drive ShareSync 是'同步'还是'备份'?两者到底有什么区别?

ShareSync 是同步工具,不是备份。同步的本质是镜像文件状态:员工误删一份文件,几秒后所有分支机构的同名文件都会被删除;勒索病毒加密总部文件,同步链路会把加密后的文件覆盖到分支 NAS。备份则是独立的时间点副本,即使源头数据出问题,备份依然可用。成熟做法是 ShareSync 解决跨站点协同效率,Hyper Backup + Snapshot Replication 解决数据保护,两者叠加才完整。

RDP 是不是必须完全禁用?运维团队每天要远程登录服务器排障,离不开它

不需要禁用 RDP 本身,但必须彻底改造 RDP 的访问路径——核心原则是'3389 端口永远不直接对公网暴露'。推荐做法:(1)用 FortiClient ZTNA 把 RDP 包装成一个内网应用资源,运维人员先通过 ZTNA + MFA 建立隧道再连接 RDP,攻击者从公网完全扫不到 3389;(2)启用 NLA 网络级身份验证 + 账号锁定策略 + 会话录像审计,禁用本地管理员 RDP 登录走 AD 域账号;(3)内网 ISFW 限制仅运维 VLAN 可主动访问服务器 3389。这样运维体验和原来差不多(多一个 ZTNA 客户端登录步骤),但攻击面从'整个互联网'缩到'认证过的合规终端'。

局域网一台电脑中毒会通过 SMB 传染整个公司,怎么阻断?

勒索病毒局域网横向传播的主路径就是 SMB(445/139 端口),WannaCry 当年的爆发性传播本质是滥用 MS17-010 对 SMBv1 的漏洞。防护要双线并行:(1)协议层——全网禁用 SMBv1,强制启用 SMB Signing 防中间人,敏感共享启用 SMB Encryption,NAS 端关闭 Guest 与匿名共享;(2)网络层——FortiGate 内部分段防火墙按 VLAN 切分(办公/服务器/NAS/IoT),VLAN 之间默认拒绝 445/139 直通,只允许办公终端单向访问 NAS 的 SMB;(3)NAS 侧——群晖 DSM 启用自动封锁(5 次失败封 30 分钟)+ 账号 2FA + 共享文件夹最小权限。一台终端中毒最多污染本 VLAN,无法跨段感染服务器或 NAS。

这套方案能 100% 防住勒索病毒吗?

没有任何方案能 100% 防住勒索病毒——这是行业共识,包括 CISA、Gartner、Forrester 等机构在公开报告中均明确指出。这套方案的目标是把'防住'与'恢复'两条腿都打牢:入口侧最大化拦截已知与未知威胁、缩小攻击面;数据侧确保最坏情况下能快速恢复且数据损失窗口可控(通常 ≤1 小时)。决定企业生存能力的不是'是否被攻击',而是'被攻击后能否快速恢复业务'。